Une faille invisible peut coûter des millions, une seconde d’inattention suffit parfois à faire basculer une entreprise. Nul besoin d’être une multinationale pour se retrouver pris au piège d’un ransomware ou voir ses données exposées. Voici comment rester maître du jeu face aux cybermenaces, qu’on soit une PME ambitieuse ou un géant du CAC 40.

Tout comprendre des différentes cyberattaques

Les méthodes d’agression numérique ne cessent de se diversifier, rendant le terrain de jeu des pirates de plus en plus complexe. Les courriels de phishing déboulent dans la boîte mail, copiant à la lettre logos et signatures d’entreprises connues pour inciter à divulguer des informations sensibles ou à cliquer sur des liens piégés. Un simple téléchargement douteux, un mot de passe transmis sous la pression, et voilà l’accès ouvert. À côté, les attaques DDoS saturent les serveurs, coupant net l’activité, tandis que les malwares, virus, ransomwares, chevaux de Troie, s’installent silencieusement, parfois sans même afficher de symptôme.

L’arrivée massive des objets connectés a multiplié les vœux pieux de sécurité. Une imprimante non protégée, un système de caméra sans détection avancée : chaque appareil se transforme illico en point faible. Le cryptojacking, lui, détourne en arrière-plan la puissance de calcul des serveurs pour enrichir des inconnus en cryptomonnaie, tout en faisant grimper la facture énergétique. Face à l’ingéniosité des cybercriminels, rester passif n’est plus une option. Adopter outils de surveillance, ajuster les droits d’accès, tester régulièrement les défenses : voilà les nouvelles habitudes à forger pour ne pas figurer sur la liste des prochaines victimes.

Protégez votre entreprise contre les ransomwares

Les ransomwares frappent sans prévenir et ne choisissent guère leur cible. Qu’il s’agisse d’une PME familiale ou d’un grand groupe, personne n’est à l’abri du chantage numérique. Un matin, tous les écrans affichent une rançon : les données sont bloquées et chacun fait alors face au choix impossible entre payer ou tout perdre. Pour s’armer en amont, connaître les principales attaques par ransomware permet de détecter plus vite les signaux faibles. Par exemple, un poste qui ralentit anormalement ou de nouveaux fichiers chiffrés doivent immédiatement alerter.

Gardez comme réflexes : réaliser des sauvegardes fréquentes, les stocker hors du réseau opérationnel, appliquer les correctifs de sécurité dès leur sortie, et s’assurer que tout le monde sait réagir devant un mail suspect. L’installation de modules anti-ransomware renforce la capacité à intercepter la menace avant l’irréparable. Mais la réactivité s’appuie sur un plan d’action clair : en cas d’attaque, il faut isoler les équipements touchés, verrouiller les accès et prévenir sans délai les personnes compétentes. C’est cette anticipation qui fait la différence entre reprise rapide et catastrophe durable.

La sécurisation des appareils mobiles et des réseaux

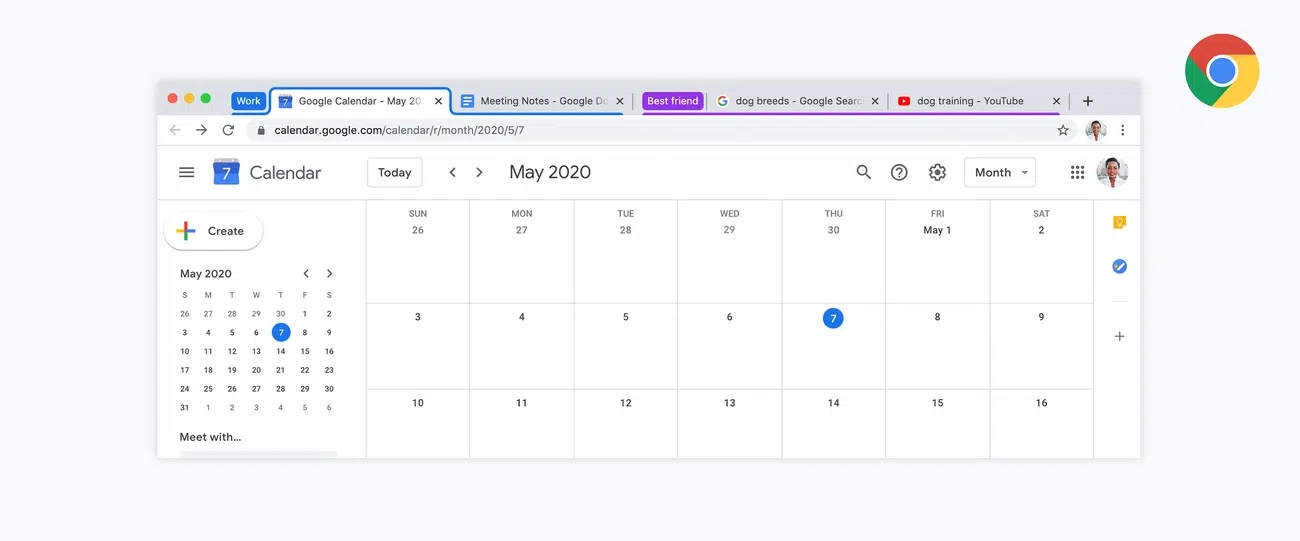

Les usages professionnels ne s’arrêtent plus aux frontières du bureau. Ordinateurs portables, smartphones, tablettes d’entreprise : la mobilité complexifie la protection. Imposer le chiffrement des données, miser sur une authentification renforcée et maintenir les mises à jour en permanence sont devenus des préalables, pas des options.

Pour éviter les fuites lors du travail à distance, recommander l’usage d’un VPN s’impose : ainsi, les échanges sont chiffrés et dérobés à l’œil des curieux. Intégrer des contrôles réguliers, audits internes, mises à l’épreuve du réseau, permet de détecter la faille avant qu’un pirate ne s’en empare. Enfin, déployer une surveillance proactive via des systèmes IDS/IPS offre l’assurance d’une alerte rapide lors d’activité suspecte et limite la casse avant que la brèche ne s’agrandisse.

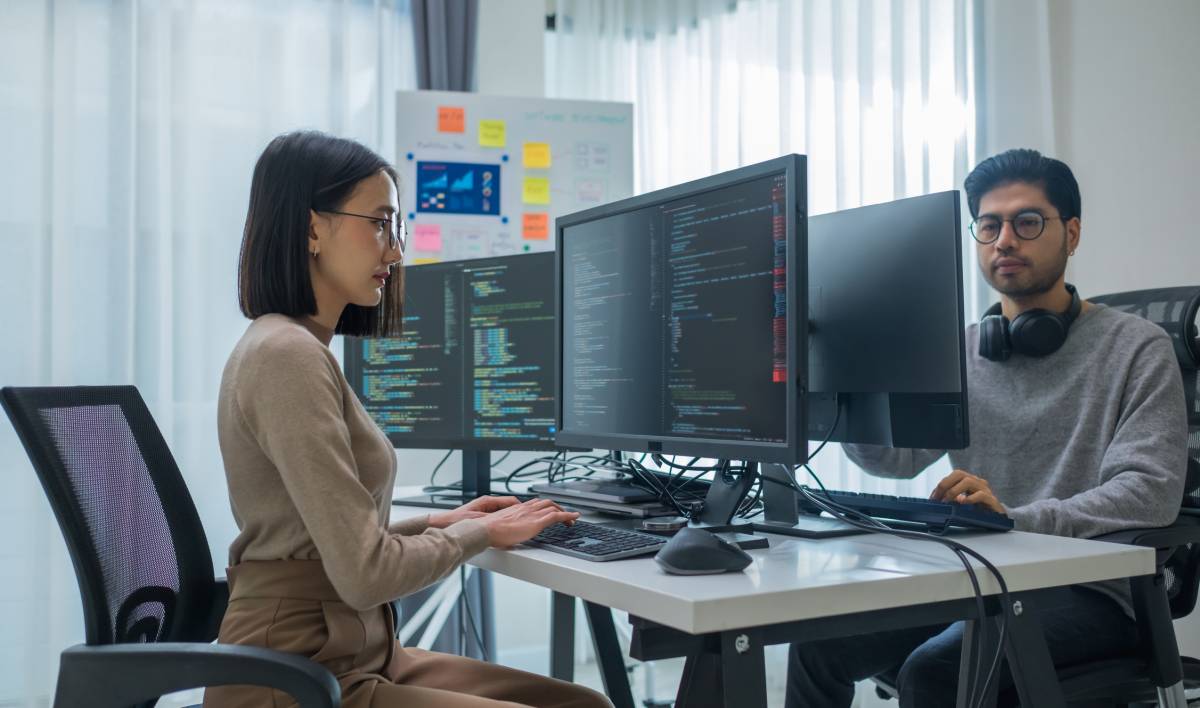

L’importance de former vos employés à la cybersécurité

Chaque membre de l’équipe joue un rôle déterminant dans la résistance à une cyberattaque. Les meilleurs dispositifs techniques ne remplacent pas un personnel bien formé. Apprendre à déjouer les emails frauduleux, reconnaître des fichiers suspects ou signaler instantanément un comportement inhabituel s’avère souvent décisif. Démultiplier les occasions de s’entraîner via des exercices, étendre la formation aux bons usages des mots de passe ou à la gestion des supports amovibles : ce sont là de véritables maillons pour renforcer toute la chaîne humaine.

Mettre en place des simulations de crise n’a rien d’un gadget : c’est lors d’une fausse alerte que se révèlent les automatismes, et que s’affinent les gestes qui compteront un jour réel. Dans une entreprise où l’on prend soin de faire vivre la culture cybersécurité, personne ne détourne le regard face à une alerte ; chacun protège, alerte, et alimente la vigilance collective.

Utilisez des technologies avancées pour la protection des données

Pour court-circuiter les cyberagresseurs, il faut miser sur les outils d’avant-garde. Chiffrer les bases de données via des procédés robustes protège efficacement les informations confidentielles en rendant les résultats d’une éventuelle intrusion inutilisables. Une politique d’authentification multifacteur (MFA) exige désormais non seulement un mot de passe, mais aussi une confirmation supplémentaire, freinant ainsi la progression des intrus les plus tenaces.

Les récentes solutions intelligentes automatisent la veille : analyse comportementale, détection d’anomalies en temps réel, apprentissage régulier via les incidents passés, ces armes numériques apprennent à défendre, à anticiper. Et même si leur déploiement représente un engagement de départ, la différence se constate au fil des ans : des pertes minimisées, une confiance renforcée, une notoriété préservée. Pour traverser les tempêtes à venir, miser sur la technologie avancée et les réflexes humains, c’est refuser de laisser le hasard dicter la prochaine mauvaise nouvelle.